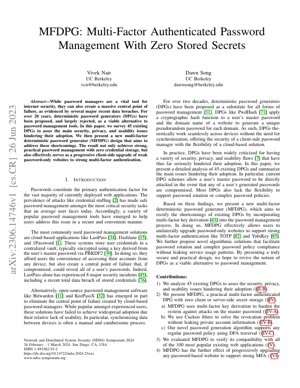

1. 簡介與概述

密碼至今仍是主流的驗證機制,但其管理卻是一項關鍵的安全挑戰。傳統密碼管理器會創造單點故障,例如LastPass等資安事件即為明證。確定性密碼產生器(DPG)作為替代方案已被提出超過二十年,其原理是從主密鑰和網域名稱為每個網站產生獨特的密碼,從而消除儲存需求。然而,現有的DPG存在重大的安全性、隱私性和可用性缺陷,阻礙了其廣泛採用。

本文介紹了多因素確定性密碼產生器(MFDPG),這是一種新穎的設計,旨在解決這些缺點。MFDPG利用多因素金鑰衍生來強化主密鑰,採用布穀鳥過濾器進行安全的密碼撤銷,並使用確定性有限自動機(DFA)遍歷演算法來符合複雜的密碼策略——所有這些都無需在客戶端或伺服器端儲存任何秘密。

核心貢獻

- 分析45個現有的DPG方案,以找出採用障礙。

- 設計零秘密儲存的MFDPG。

- 為僅使用弱密碼的網站提供客戶端升級至強大多因素驗證(MFA)的途徑。

- 與前100大網路應用程式進行相容性驗證。

2. 現有DPG方案分析

對45個DPG方案(例如PwdHash)的調查揭示了持續存在的關鍵缺陷。

2.1 安全性與隱私缺陷

- 主密碼暴露:單一生成密碼的洩露可能直接導致對主密碼的攻擊。

- 缺乏前向安全性/撤銷機制:無法在不更改所有服務主密碼的情況下,針對特定服務輪換密碼。

- 使用模式洩漏:簡單的方案可能洩漏使用者擁有哪些服務的帳戶。

2.2 可用性限制

- 策略不相容:無法生成符合特定網站要求(長度、字元集)的密碼。

- 缺乏多因素整合:純粹基於密碼,一旦主密碼遭破解便缺乏韌性。

3. MFDPG設計

MFDPG的架構建立在三項核心創新之上。

3.1 多因素金鑰衍生

MFDPG使用多因素金鑰衍生函數(MFKDF)來結合多個秘密:記憶密碼($P$)、硬體權杖($T$)和生物特徵因子($B$)。衍生的金鑰$K$為:

$K = \text{MFKDF}(P, T, B, \text{salt})$

這確保了任何單一因子(例如被釣魚的密碼)的妥協不會洩露主金鑰,從而有效地將僅使用密碼的網站升級為在客戶端支援強大多因素驗證。

3.2 用於撤銷的布穀鳥過濾器

為了解決特定網站密碼遭破解後的輪換問題,而無需進行全域變更,MFDPG使用了布穀鳥過濾器——一種概率性資料結構。該過濾器儲存已撤銷的網站識別碼(例如雜湊後的網域 + 迭代計數器)。在密碼生成期間,系統會檢查過濾器。如果某個網站被列入,系統會增加內部計數器,衍生出一個新密碼:$Password = \text{KDF}(K, \text{domain} || \text{counter})$。這允許針對單一網站進行撤銷,而無需儲存使用者帳戶的明文清單。

3.3 基於DFA的密碼生成

為了符合任意的正規表示式密碼策略(例如^(?=.*[A-Z])(?=.*\d).{12,}$),MFDPG將策略建模為一個確定性有限自動機(DFA)。產生器遍歷DFA,在每個狀態轉換時使用密碼學安全的隨機選擇來產生一個密碼,該密碼既符合策略要求,又基於輸入金鑰和網域具有確定性。

4. 評估與結果

MFDPG原型針對前100大熱門網站(根據Alexa排名)進行了相容性評估。

相容性結果

- 成功率: 100%的測試網站接受了MFDPG演算法生成的密碼。

- 策略處理: 基於DFA的產生器成功滿足了所有遇到的密碼策略,包括特殊字元、長度和禁止序列的複雜規則。

- 效能: 密碼生成時間低於一秒,適合即時使用者互動。

圖表說明: 長條圖將顯示遇到的密碼策略類型分佈(例如「僅最小長度」、「需要大寫字母和數字」、「複雜正規表示式」),以及MFDPG在所有類別中100%符合的長條,與基準簡單雜湊DPG較低的長條形成對比。

5. 技術深入探討

金鑰衍生: 核心安全性依賴於強大的MFKDF設定,例如基於OPAQUE或其他非對稱PAKE協定的設定,以防止即使特定網站的衍生密碼洩露,攻擊者仍能進行離線攻擊。

DFA遍歷演算法(概念性):

- 將網站的密碼策略編碼為DFA $A$。

- 使用$\text{HMAC}(K, \text{domain})$作為密碼學安全偽隨機數產生器(CSPRNG)的種子。

- 從初始狀態開始,使用CSPRNG隨機選擇一個有效的轉換(輸出一個字元)到下一個狀態。

- 重複直到到達接受狀態,確保最終序列是$A$語言中的有效字串。

6. 分析師觀點:核心洞見、邏輯流程、優缺點、可行建議

核心洞見: MFDPG不僅僅是另一個密碼管理器;它是一項繞過網路驗證演進緩慢步伐的策略性迂迴戰術。本文的巧妙之處在於重新定義問題:與其等待網站採用FIDO2或通行金鑰,MFDPG賦予使用者能力,能夠為任何傳統基於密碼的服務單方面在客戶端強制執行多因素安全。這將最弱的一環——可重複使用的密碼——轉變為一個由硬體和生物特徵因子保護的衍生、一次性權杖。這是一種務實的認知:密碼不會很快消失,因此我們必須用密碼學技術將其武裝起來。

邏輯流程: 論點具有說服力。1) 當前的DPG存在根本性缺陷(主金鑰暴露、無法輪換)。2) 因此,我們需要一個經過密碼學強化的基礎(MFKDF)。3) 但強化還不夠;我們需要實際的效用(策略相容性、撤銷)。4) 提出的解決方案(布穀鳥過濾器、DFA遍歷)直接針對這些效用缺口。5) 結果是一個不僅修復了DPG缺陷,還能從底層悄然升級整個驗證生態的系統。邏輯清晰,每個設計選擇都是對已記錄缺陷的直接反擊。

優缺點: 其優勢在於優雅、零儲存的架構及其漸進式增強能力。它從PwdHash等前代方案的失敗中吸取了教訓。然而,其缺點在於部署模式。關鍵缺陷: 使用者恢復是一場噩夢。遺失了硬體權杖?你將立即被鎖定在所有服務之外——這是一個災難性的單點故障,相比之下,雲端備份的風險都顯得溫和。本文對此輕描淡寫。此外,其安全性高度依賴於MFKDF的實作,這是一個複雜的密碼學原語,容易出現實作錯誤。正如USENIX Security 2023對MFA方案的分析所示,現實世界的MFA系統通常存在細微的漏洞。廣泛採用需要一個萬無一失、使用者友好的恢復機制,這似乎與其「零秘密儲存」的理念相悖。

可行建議: 對於安全團隊而言,MFDPG的核心概念具有立即的價值。基於DFA的策略相容生成可以在內部試行,用於服務帳戶密碼。使用布穀鳥過濾器進行撤銷是一種巧妙的隱私保護技術,其應用可超越密碼管理(例如管理權杖封鎖清單)。重要的啟示是將秘密儲存與秘密衍生分離。與其思考保險庫,不如思考如何用密碼學方式將多個因子綁定成一個單一的、短暫的衍生金鑰。企業應投資研發使用者持有、可恢復的多因素信任根——這是MFDPG暗示但未解決的缺失環節。未來不在於更好的保險庫;而在於讓保險庫變得不必要,而MFDPG明確指出了這個方向。

7. 未來應用與方向

- 無密碼整合: MFDPG衍生的網站特定密碼可以在類似FIDO2的流程中作為「你所擁有的東西」,橋接密碼與無密碼世界。

- 去中心化身份: 零儲存、以使用者為中心的模式與Web3和去中心化身份原則(例如IETF的GNAP)相符。主多因素金鑰可以產生去中心化識別碼(DID)和證明。

- 企業秘密管理: 適用於機器身份,從中央根金鑰為不同服務生成唯一的API金鑰/秘密,並透過撤銷過濾器實現自動輪換。

- 研究方向: 為結合MFKDF+DFA+過濾器的系統開發形式化安全證明。探索後量子MFKDF結構。設計人性化、安全的恢復協定,且不損害零秘密模型。

8. 參考文獻

- Nair, V., & Song, D. (年份). MFDPG: Multi-Factor Authenticated Password Management With Zero Stored Secrets. 會議名稱.

- Ross, B., Jackson, C., Miyake, N., Boneh, D., & Mitchell, J. C. (2005). Stronger Password Authentication Using Browser Extensions. USENIX Security Symposium. (PwdHash)

- Ghalwash, H., et al. (2023). SoK: Multi-Factor Authentication. USENIX Security Symposium.

- Jarecki, S., Krawczyk, H., & Xu, J. (2018). OPAQUE: An Asymmetric PAKE Protocol Secure Against Pre-Computation Attacks. EUROCRYPT.

- Fan, B., Andersen, D. G., Kaminsky, M., & Mitzenmacher, M. (2014). Cuckoo Filter: Practically Better Than Bloom. CoNEXT.

- FIDO Alliance. (2023). FIDO2: WebAuthn & CTAP Specifications. https://fidoalliance.org/fido2/